OWASP ZAP Zed Attack Proxy | OWASP

OWASP Japan Local Chapter Meetup | OWASP Foundation

オープンソースのウェブアプリケーション脆弱性診断ツール。 WEBアプリケーションのセキュリティに対するガイドやツールを公開している、OWASP(Open Web Application Security Project)が開発している。

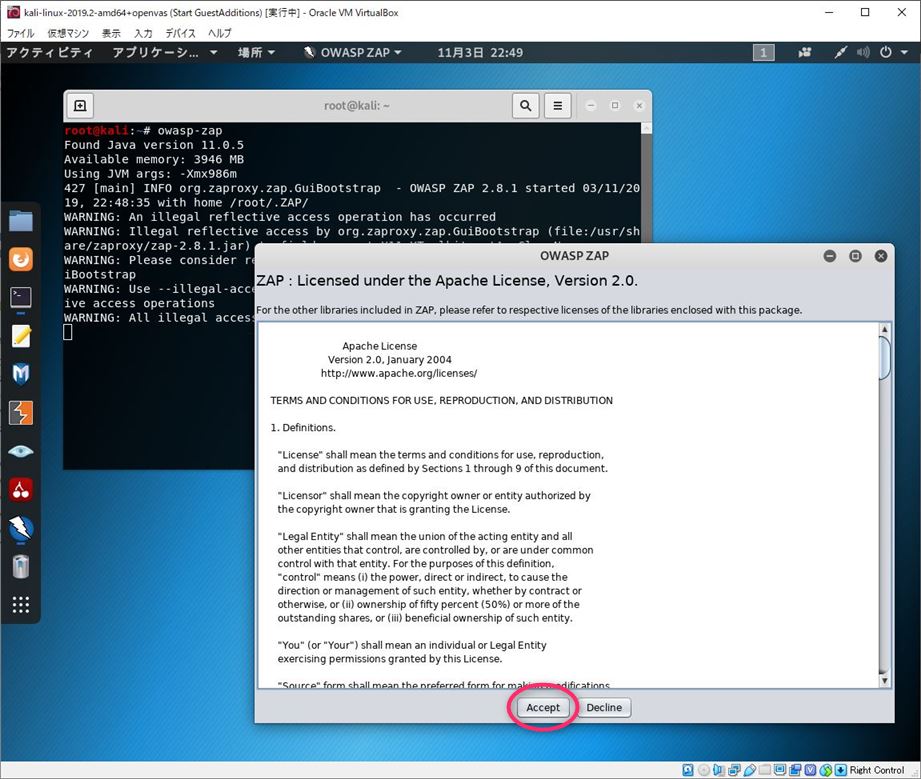

起動

root@kali:~# owasp-zap Found Java version 11.0.5 Available memory: 3946 MB Using JVM args: -Xmx986m 427 [main] INFO org.zaproxy.zap.GuiBootstrap - OWASP ZAP 2.8.1 started 03/11/2019, 22:48:35 with home /root/.ZAP/ WARNING: An illegal reflective access operation has occurred WARNING: Illegal reflective access by org.zaproxy.zap.GuiBootstrap (file:/usr/share/zaproxy/zap-2.8.1.jar) to field sun.awt.X11.XToolkit.awtAppClassName WARNING: Please consider reporting this to the maintainers of org.zaproxy.zap.GuiBootstrap WARNING: Use --illegal-access=warn to enable warnings of further illegal reflective access operations WARNING: All illegal access operations will be denied in a future release ……

ライセンス規約を読んで「Accept」

検査記録の保存方法。今回は「継続的に保存せず、必要に応じてセッションを保存」にした。

クイックスキャン

色々な検査方法があるが、とりあえずクイックスキャンをかけてみる。

「攻撃対象URL」に DVWA の IPアドレスを記載し「攻撃」をクリック。

最初に「スパイダー」がサイトをクロールしてウェブページ一覧を取得する。

続けて見つけたページに対しての動的スキャンが始まる。

完了

ただクイックスキャンではDVWAにログインはせず、今回はセキュリティレベルの設定もしておらず High のままなので検出できた脆弱性は限られる。

DVWAのセキュリティレベルを Low に変更

手動巡回

自動で巡回できなかった部分(ログイン)などを自分で見て回りZAP に記録(静的スキャン)後、再スキャンをかけるのがよい。

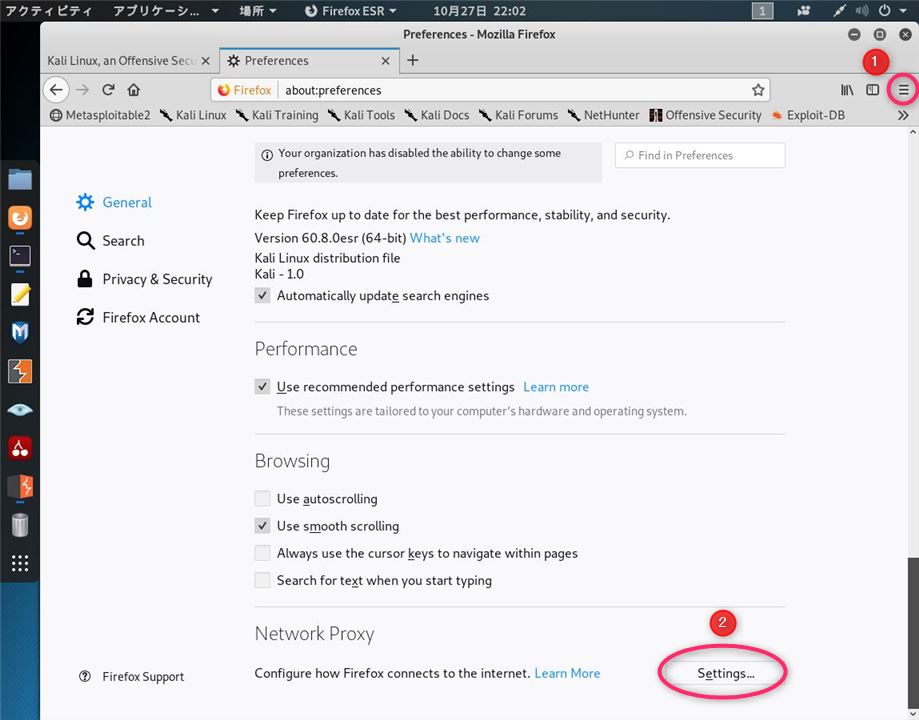

DVWA(Firefox)のプロキシを OWASP-ZAP に変更する

OWASP-ZAP 側のプロキシ設定。こちらも 127.0.0.1 または localhost

これで ブラウザで DVWA を閲覧する際の通信が OWASP-ZAP を経由する。

ページを見て回る

firefox により警告が入る。無視してログイン。

The owner of zap has configured their website improperly.

To protect your information from being stolen, Firefox has not connected to this website.

zapの所有者がWebサイトを不適切に設定しています。

情報が盗まれないように、FirefoxはこのWebサイトに接続していません。

ページを一つ一つ見て回っていく。それぞれの詳細は他の記事を参考にどうぞ。

サイトの巡回を続ける

File Inclusion で ERROR! File Not Found となる場合、DVWAのセキュリティレベルを Low に変更できていないので変更すること。